Défendez votre entreprise contre les menaces de sécurité réseau grâce à un VPN professionnel

De l'hameçonnage aux attaques de l'homme du milieu, les menaces réseau mettent les entreprises en péril. Proton VPN for Business vous aide à sécuriser vos données, à protéger vos équipes et à renforcer la sécurité de votre réseau.

Qu'est-ce qu'une menace pour la sécurité réseau ?

Les menaces pour la sécurité réseau sont des méthodes d'attaque utilisées par les cybercriminels pour perturber, endommager ou obtenir un accès non autorisé au réseau de votre entreprise. Elles exploitent des vulnérabilités qui peuvent compromettre des données confidentielles et nuire à la cybersécurité de votre entreprise.

Menaces courantes pour la sécurité réseau

Hameçonnage

Une attaque par hameçonnage survient lorsqu'un criminel envoie des communications frauduleuses qui semblent dignes de confiance pour inciter les victimes à cliquer sur des liens malveillants, à télécharger des fichiers infectés ou à saisir leurs identifiants sur de faux sites internet. En cas de succès, elle entraîne le vol d'identifiants ou l'installation d'un logiciel malveillant sur le réseau, servant de point d'entrée pour des attaques plus étendues.

Logiciel malveillant

Un logiciel malveillant est un logiciel conçu pour effectuer des activités malveillantes et se présente sous de nombreuses formes, telles que les rançongiciels, les logiciels publicitaires, les logiciels espions et les chevaux de Troie. En utilisant des logiciels malveillants, les attaquants peuvent dérober des données sensibles, espionner les victimes, verrouiller des données contre rançon et même rendre vos systèmes inopérants.

Attaques de l'homme du milieu (MITM)

Les attaques MITM se produisent lorsqu'un cybercriminel « intercepte » le trafic internet. Il existe une grande variété de méthodes, de l'usurpation DNS aux attaques de type « jumeau maléfique »(nouvelle fenêtre) impliquant de faux points d'accès wifi. Dans le pire des cas, les attaquants pourraient intercepter vos identifiants, vos messages et d'autres données ou communications sensibles envoyés et reçus depuis cet appareil. Les attaques MITM expliquent pourquoi des outils comme un VPN pour le travail à distance sont essentiels pour renforcer la sécurité de votre réseau.

Attaques par déni de service distribué (DDoS)

Les cybercriminels mènent des attaques DDoS en inondant un réseau de faux trafic pour empêcher les utilisateurs réels d'accéder aux services. Les sites internet, les applications, les serveurs et les ressources réseau peuvent tous être la cible d'attaques DDoS, entraînant une interruption d'activité substantielle pour votre entreprise.

Exploits zero-day

Ces exploits ciblent des failles logicielles récemment découvertes avant que les fournisseurs ne publient des correctifs de sécurité. La sécurité du réseau informatique est alors vulnérable et exposée aux attaques, offrant aux cybercriminels un point d'entrée facile jusqu'à ce que la vulnérabilité soit corrigée.

Menaces persistantes avancées (APT)

Les APT privilégient les attaques à long terme plutôt qu'un chaos immédiat. Une fois que les cybercriminels ont réussi à accéder à votre réseau, ils peuvent rester indétectés pendant une période prolongée, volant discrètement des données sensibles telles que des informations financières, des données clients et des secrets commerciaux.

Botnets

Les réseaux d'appareils compromis, également connus sous le nom de botnets, peuvent constituer une menace sérieuse pour la sécurité du réseau. Les cybercriminels utilisent des botnets pour lancer des attaques coordonnées de spams et DDoS afin de causer des perturbations massives aux entreprises. Un appareil compromis peut également créer des problèmes de sécurité et de conformité, car il peut contribuer involontairement à l'activité d'un botnet.

Attaques par force brute

Les cybercriminels exécutent des attaques par force brute en utilisant un logiciel automatisé pour deviner rapidement les noms d'utilisateur et les mots de passe jusqu'à ce qu'ils parviennent à y accéder. En cas de succès, ils peuvent obtenir des privilèges plus élevés, se déplacer librement sur le réseau et compromettre les données. Les mots de passe faibles et réutilisés constituent des cibles faciles ; c'est pourquoi un gestionnaire de mots de passe d'entreprise est crucial pour sécuriser l'accès.

Exploitation de mauvaises configurations

Des déploiements précipités, des paramètres d'accès faibles, un manque de mises à jour et même des erreurs humaines peuvent conduire à des systèmes mal configurés qui offrent aux cybercriminels un point d'entrée dans les réseaux d'entreprise, leur permettant d'accéder facilement à des systèmes sensibles et à des données confidentielles.

Attaques de la chaîne d'approvisionnement

Au lieu de cibler directement votre entreprise, les cybercriminels s'en prennent à vos fournisseurs, à vos sous-traitants et à vos éditeurs de logiciels. Si ces tiers sont compromis, les attaquants obtiennent une porte dérobée vers le réseau de votre entreprise.

Menaces internes

Parfois, les menaces pesant sur le réseau proviennent de l'intérieur même de l'entreprise. Que ce soit par négligence ou par intention malveillante, les employés peuvent causer des fuites, des vols et des perturbations.

Impact des menaces sur la sécurité du réseau

Au-delà des perturbations techniques, les menaces pesant sur le réseau peuvent avoir un impact sur d'autres aspects d'une entreprise.

Perte financière

Les temps d'arrêt imprévus, les paiements de rançongiciels et la restauration de systèmes compromis sont coûteux.

Violations de la conformité

Les fuites de données peuvent enfreindre des réglementations telles que le GDPR, entraînant des amendes réglementaires et une surveillance accrue.

Atteinte à la réputation

Les fuites de données érodent la confiance des clients, ce qui peut être difficile à réparer.

Perturbation opérationnelle

Les menaces réseau peuvent perturber des systèmes critiques, entraînant des retards dans la prestation de services et une productivité réduite.

Vol

Les systèmes compromis permettent aux attaquants d'accéder à des secrets commerciaux, aux données clients et aux plans stratégiques.

Comment identifier les menaces à la sécurité du réseau

La détection précoce est essentielle pour réduire les dommages causés par les menaces réseau. Grâce à des mesures proactives et aux bons outils de cybersécurité, vous pouvez protéger efficacement votre entreprise.

Menaces à la sécurité du réseau : bonnes pratiques et prévention

Mettez en œuvre ces bonnes pratiques pour protéger votre entreprise contre les menaces réseau, renforcer la sécurité de votre réseau informatique et réduire le risque de fuites de données.

Assurer des mises à jour régulières

Maintenez tous vos logiciels et systèmes à jour pour vous protéger contre les vulnérabilités de sécurité.

Limiter les accès

Segmentez votre réseau pour réduire les menaces internes et limiter la gravité des fuites de données.

Surveiller votre réseau

Les outils de cybersécurité comme un pare-feu et un système de détection et de prévention des intrusions aident à surveiller toute activité réseau inhabituelle et non autorisée.

Chiffrer les connexions réseau

Utilisez un VPN professionnel pour sécuriser et renforcer la sécurité du réseau informatique de vos équipes distribuées.

Renforcer l'authentification

Utilisez un gestionnaire de mots de passe pour stocker et créer des mots de passe robustes, activez l'authentification multi-facteurs et l'authentification unique (SSO) pour vous protéger contre le vol d'identifiants et les attaques par force brute.

Créer un plan de réponse aux incidents

Assurez des sauvegardes régulières de vos systèmes pour faciliter une récupération rapide en cas d'incident de sécurité réseau.

Effectuez régulièrement des audits de sécurité

Les menaces réseau évoluent constamment. Des audits réguliers garantissent que vos mesures de sécurité sont à jour.

Évaluez les fournisseurs tiers

Travaillez avec des fournisseurs de logiciels et de services de confiance qui appliquent des pratiques de sécurité réseau rigoureuses afin d'éviter les attaques de la chaîne d'approvisionnement.

Formation des employés

Formez vos employés aux meilleures pratiques de sécurité et à la détection des tentatives de hameçonnage.

Outils essentiels pour gérer les menaces réseau

Avec les bons outils de cybersécurité, vous pouvez construire une défense solide. Commencez par ceux-ci :

VPN

Un VPN professionnel garantit que toutes les connexions aux réseaux de l'entreprise sont sécurisées et chiffrées, même en cas de travail à distance.

Pare-feux

Les pare-feux filtrent le trafic en fonction de vos règles de sécurité prédéfinies. Ils bloquent les accès non autorisés et empêchent les données malveillantes de pénétrer dans le réseau.

Antivirus

Un logiciel antivirus protège les appareils de votre réseau contre les attaques de logiciels malveillants en les détectant, en les mettant en quarantaine et en les supprimant.

Systèmes de détection et de prévention des intrusions

Un IDPS assure une surveillance continue, améliorant ainsi la détection et la prévention des activités réseau suspectes.

Chiffrement des données

Le chiffrement de bout en bout garantit que les données interceptées restent sécurisées et illisibles pour les attaquants.

Authentification sécurisée

Activez l'authentification à deux facteurs (A2F) et utilisez un gestionnaire de mots de passe professionnel pour renforcer la sécurité des accès.

Améliorez la sécurité de votre réseau avec Proton VPN

Quelle que soit votre activité, Proton VPN est la solution prête à l'emploi pour améliorer la sécurité réseau de votre organisation.

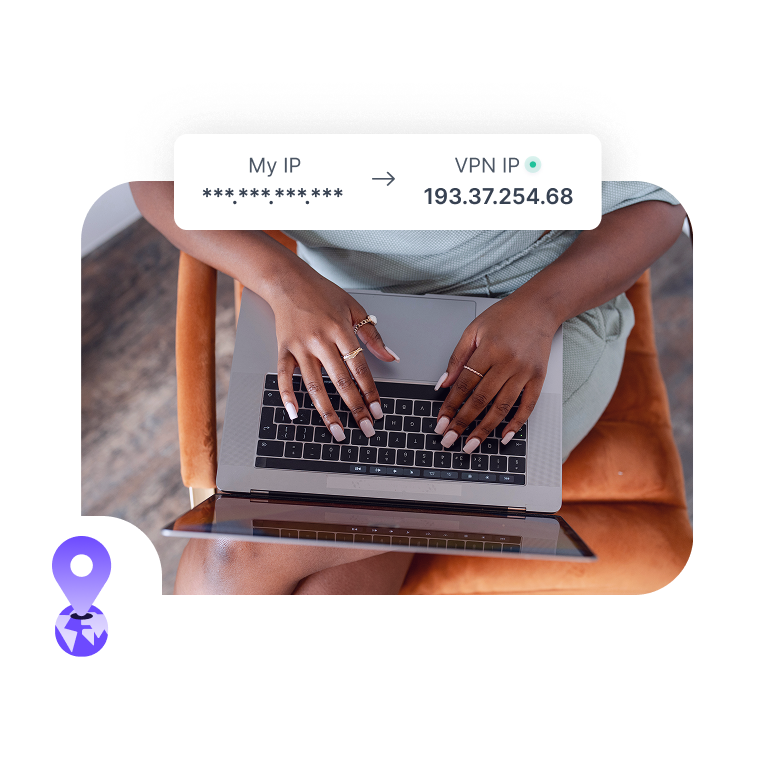

Une connexion sécurisée et privée, en permanence

Chiffrez entièrement votre trafic réseau sans compromis, quel que soit le lieu de connexion de vos employés. Proton VPN utilise les algorithmes de chiffrement AES-256 et ChaCha20 pour protéger votre réseau contre toute interception.

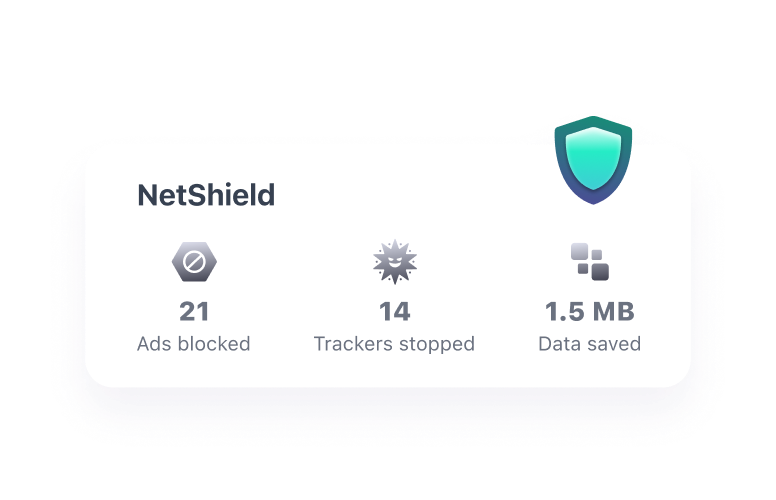

Défense périmétrale solide

Profitez d'une plus grande tranquillité d'esprit grâce à une protection robuste contre les attaques MITM et les logiciels malveillants, et bloquez efficacement les traqueurs et publicités portant atteinte au respect de la vie privée grâce au bloqueur de publicités NetShield Ad-blocker intégré.

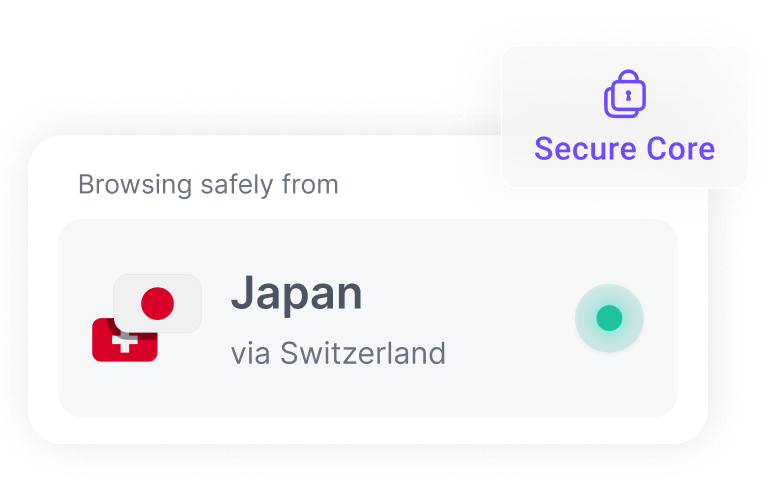

Meilleure protection VPN avec Secure Core

Améliorez la cybersécurité de votre entreprise grâce aux serveurs Secure Core, notre double VPN qui offre une protection supérieure contre les attaques complexes.

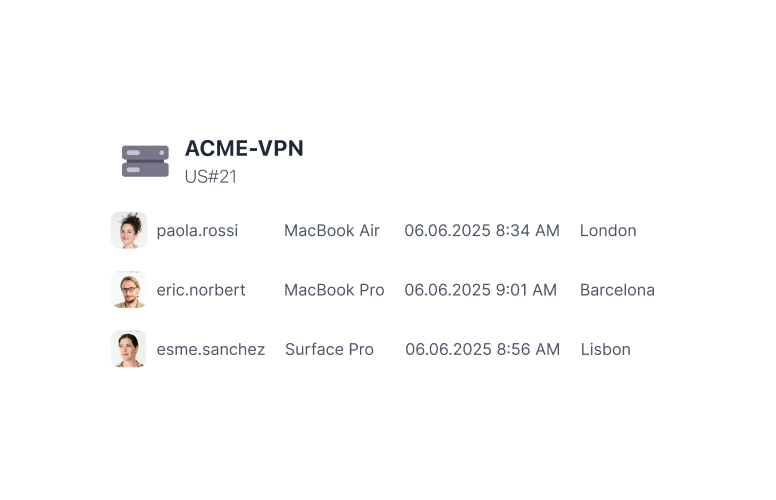

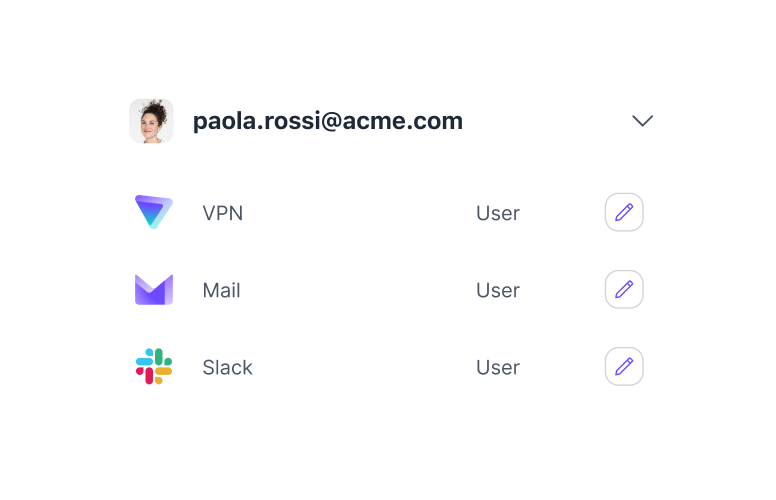

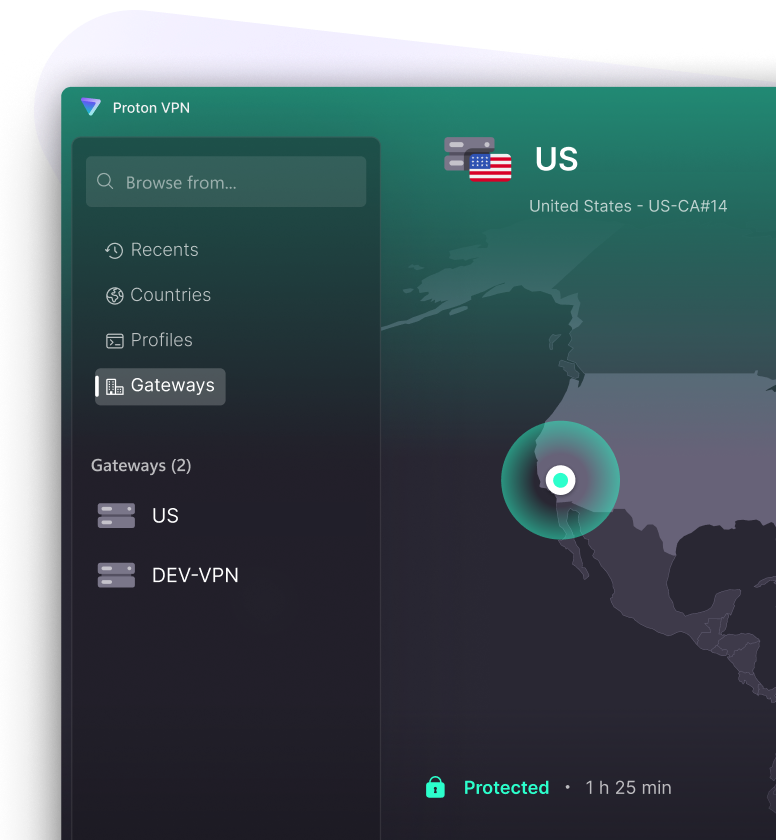

Contrôlez qui voit quoi

Réduisez les risques de sécurité et assurez-vous que seules les bonnes personnes peuvent accéder à vos ressources en segmentant les privilèges depuis le tableau de bord admin centralisé.

Votre réseau, selon vos règles

Renforcez la surveillance de la sécurité grâce à des contrôles avancés qui vous permettent de gérer les autorisations d'accès, de surveiller vos passerelles et de renforcer la sécurité grâce à l'A2F obligatoire.

Sécurité digne de confiance

Proton VPN est 100 % open source et fait l'objet d'audits indépendants, vous pouvez donc avoir l'assurance que notre VPN ne fait que ce qu'il doit faire. Tout le monde peut inspecter notre code pour vérifier nos affirmations.

Approuvée par les entreprises et les experts du respect de la vie privée du monde entier

FranciscoSZ

Un VPN exceptionnel : confidentialité totale, large sélection de serveurs et protections avancées, comme le blocage du suivi publicitaire. Le meilleur qui soit👌

Michael « Doc » Kuster

Excellent VPN, interface claire et facile à utiliser. Les connexions sont toujours stables. Indispensable si vous souhaitez garder votre navigation en ligne privée.

Chris Reynolds

Des connexions rapides partout dans le monde. Très facile à configurer et à utiliser. De loin le meilleur VPN qui soit et qui vaut l'abonnement !

Défendez-vous contre les menaces réseau avec le VPN leader pour les entreprises

Questions fréquemment posées sur les menaces de sécurité réseau

- Comment savoir si mon entreprise est exposée à des menaces réseau ?

- Comment un VPN protège-t-il contre les menaces de sécurité réseau ?

- Un VPN est-il suffisant pour protéger mon entreprise contre les menaces réseau ?