Schütze dich mit einem Business-VPN gegen Netzwerksicherheitsbedrohungen

Von Phishing bis hin zu Man-in-the-Middle-Angriffen: Netzwerkbedrohungen gefährden Unternehmen. Proton VPN for Business hilft dabei, Daten zu sichern, Teams zu schützen und die Netzwerksicherheit zu stärken.

Was sind Netzwerksicherheitsbedrohungen?

Netzwerksicherheitsbedrohungen sind Angriffsmethoden, die Cyberkriminelle nutzen, um das Netzwerk deines Unternehmens zu stören, zu beschädigen oder sich unbefugten Zugriff darauf zu verschaffen. Sie nutzen Schwachstellen aus, die vertrauliche Daten gefährden und die Cybersicherheit deines Unternehmens untergraben können.

Gängige Netzwerksicherheitsbedrohungen

Phishing

Ein Phishing-Angriff liegt vor, wenn ein Krimineller betrügerische Nachrichten sendet, die vertrauenswürdig erscheinen, um Opfer dazu zu verleiten, auf schädliche Links zu klicken, infizierte Dateien herunterzuladen oder Anmeldedaten auf gefälschten Websites einzugeben. Bei Erfolg führt dies zum Diebstahl von Anmeldedaten oder zur Installation von Schadsoftware im Netzwerk, was als Einstiegspunkt für weitreichendere Angriffe dient.

Malware

Malware ist Software, die für bösartige Aktivitäten entwickelt wurde und in vielen Formen vorkommt, wie Ransomware, Adware, Spyware und Trojaner. Mithilfe von Malware können Angreifer sensible Daten stehlen, Opfer ausspionieren, Daten für Lösegelder sperren und sogar deine Systeme betriebsunfähig machen.

Man-in-the-Middle-Angriffe (MITM)

MITM-Angriffe finden statt, wenn ein Cyberkrimineller den Internetverkehr „abhört“. Es gibt eine Vielzahl von Methoden, von DNS-Spoofing bis hin zu Evil-Twin-Angriffen(neues Fenster), bei denen gefälschte WLAN-Hotspots zum Einsatz kommen. Im schlimmsten Fall könnten Angreifer Anmeldungen, E-Mails und andere sensible Daten sowie die von diesem Gerät gesendete und empfangene Kommunikation abfangen. MITM-Angriffe sind der Grund, warum Tools wie ein Remote-Work-VPN unerlässlich sind, um die Netzwerksicherheit zu erhöhen.

DDoS-Angriffe (Distributed Denial of Service)

Cyberkriminelle führen DDoS-Angriffe durch, indem sie ein Netzwerk mit gefälschtem Verkehr fluten, der echte Benutzer daran hindert, auf Dienste zuzugreifen. Websites, Anwendungen, Server und Netzwerkressourcen können alle Ziel von DDoS-Angriffen werden, was zu erheblichen Ausfallzeiten für dein Unternehmen führen kann.

Zero-Day-Exploits

Diese Exploits zielen auf neu entdeckte Software-Schwachstellen ab, bevor Anbieter Sicherheits-Patches und Fixes veröffentlichen. Die Computer-Netzwerksicherheit bleibt anfällig und offen für Angriffe, was Cyberkriminellen einen einfachen Einstieg bietet, bis die Sicherheitslücke geschlossen ist.

Fortgeschrittene andauernde Bedrohungen (Advanced Persistent Threats, APT)

APTs setzen eher auf langfristige Angriffe als auf sofortiges Chaos. Sobald Cyberkriminelle Zugriff auf dein Netzwerk erhalten, können sie über einen längeren Zeitraum unentdeckt bleiben und in aller Ruhe sensible Daten wie Finanzinformationen, Kundendaten und Geschäftsgeheimnisse stehlen.

Botnetze

Netzwerke aus kompromittierten Geräten, auch bekannt als Botnetze, können eine ernsthafte Bedrohung für die Netzwerksicherheit darstellen. Cyberkriminelle nutzen Botnetze, um koordinierte Spam- und DDoS-Angriffe zu starten, um Unternehmen massiv zu schaden. Ein gefährdetes Gerät kann auch Sicherheits- und Compliance-Bedenken aufwerfen, da es unbeabsichtigt zu Botnetz-Aktivitäten beitragen kann.

Brute-Force-Angriffe

Cyberkriminelle führen Brute-Force-Angriffe aus, indem sie automatisierte Software verwenden, um schnell Benutzernamen und Passwörter zu erraten, bis sie Zugriff erhalten. Wenn sie erfolgreich sind, können sie Berechtigungen erweitern, sich frei durch das Netzwerk bewegen und Daten gefährden. Schwache und mehrfach verwendete Passwörter sind leichte Ziele; deshalb ist ein Enterprise-Passwort-Manager entscheidend für den sicheren Zugriff.

Exploits durch Fehlkonfiguration

Überstürzte Bereitstellungen, schwache Zugriffseinstellungen, fehlende Aktualisierungen und sogar menschliches Versagen können zu falsch konfigurierten Systemen führen, die Cyberkriminellen einen Einstiegspunkt in Unternehmensnetzwerke bieten und ihnen einfachen Zugriff auf sensible Systeme und vertrauliche Daten ermöglichen.

Lieferkettenangriffe (Supply Chain Attacks)

Anstatt dein Unternehmen direkt anzugreifen, nehmen Cyberkriminelle deine Anbieter, Auftragnehmer und Software-Provider ins Visier. Wenn diese Drittanbieter erfolgreich gefährdet werden, erhalten Angreifer eine Hintertür zu deinem Unternehmensnetzwerk.

Insider-Bedrohungen

Manchmal entstehen Netzwerkbedrohungen innerhalb des Unternehmens. Ob durch Fahrlässigkeit oder böswillige Absicht, Mitarbeiter können Leaks, Diebstahl und Störungen verursachen.

Auswirkungen von Bedrohungen der Netzwerksicherheit

Abgesehen von technischen Störungen können Netzwerkbedrohungen auch andere Aspekte eines Unternehmens beeinträchtigen.

Finanzieller Verlust

Ungeplante Ausfallzeiten, Ransomware-Zahlungen und das Wiederherstellen gefährdeter Systeme sind kostspielig.

Compliance-Verstöße

Datenlecks können gegen Vorschriften wie die GDPR verstoßen, was zu behördlichen Bußgeldern und verstärkter Kontrolle führen kann.

Rufschädigung

Datenlecks untergraben das Vertrauen deiner Kunden, was nur schwer wiederherzustellen sein kann.

Betriebsstörungen

Netzwerkbedrohungen können kritische Systeme stören, was zu verzögerten Dienstleistungen und verringerter Produktivität führt.

Diebstahl

Kompromittierte Systeme ermöglichen Angreifern das Zugreifen auf Geschäftsgeheimnisse, Kundendaten und strategische Pläne.

Wie man Netzwerksicherheitsbedrohungen erkennt

Früherkennung ist der Schlüssel zur Minimierung von Schäden durch Netzwerkbedrohungen. Durch proaktive Maßnahmen und die richtigen Cybersecurity-Tools kannst du dein Unternehmen effektiv schützen.

Netzwerksicherheitsbedrohungen: Best Practices und Prävention

Implementiere diese Best Practices, um dein Unternehmen vor Netzwerkbedrohungen zu schützen, die Computer-Netzwerksicherheit zu verbessern und das Risiko von Datenlecks zu minimieren.

Sorge für rechtzeitige Updates

Halte die gesamte Software und alle Systeme auf dem neuesten Stand, um dich vor Sicherheitslücken zu schützen.

Zugriff einschränken

Segmentiere dein Netzwerk, um Insider-Bedrohungen zu minimieren und das Ausmaß von Datenlecks zu begrenzen.

Überwache dein Netzwerk

Cybersecurity-Tools wie eine Firewall und ein Intrusion Detection and Prevention System helfen dabei, unbefugte und ungewöhnliche Netzwerkaktivitäten zu überwachen.

Netzwerkverbindungen verschlüsseln

Nutze ein Business-VPN, um die Computer-Netzwerksicherheit für dezentrale Teams zu gewährleisten und zu verbessern.

Authentifizierung stärken

Nutze einen Passwort-Manager, um starke Passwörter zu speichern und zu erstellen, aktiviere die Multi-Faktor-Authentifizierung und Single Sign-on, um dich vor Anmeldedaten-Diebstahl und Brute-Force-Angriffen zu schützen.

Erstelle einen Reaktionsplan für Vorfälle

Sorge für regelmäßige Sicherungen deiner Systeme, um im Falle eines Netzwerksicherheitsvorfalls eine schnelle Wiederherstellung zu unterstützen.

Führe regelmäßige Sicherheits-Audits durch

Netzwerkbedrohungen entwickeln sich ständig weiter. Regelmäßige Audits stellen sicher, dass deine Sicherheitsmaßnahmen auf dem neuesten Stand sind.

Drittanbieter bewerten

Arbeite mit vertrauenswürdigen Software- und Dienstanbietern zusammen, die strenge Praktiken zur Netzwerksicherheit einhalten, um Supply-Chain-Angriffe zu vermeiden.

Mitarbeiterschulung

Schule deine Mitarbeitenden zu Best Practices im Bereich Sicherheit und dazu, wie man Phishing-Versuche erkennt.

Wesentliche Tools zum Verwalten von Netzwerkbedrohungen

Mit den richtigen Cybersecurity-Tools kannst du eine starke Verteidigung aufbauen. Beginne mit diesen:

VPN

Ein Business-VPN stellt sicher, dass alle Verbindungen zu Unternehmensnetzwerken sicher und verschlüsselt sind, auch bei der Fernarbeit.

Firewalls

Firewalls filtern den Verkehr basierend auf deinen vordefinierten Sicherheitsregeln. Sie blockieren unbefugtes Zugreifen und verhindern, dass bösartige Daten in das Netzwerk gelangen.

Antivirus

Antivirus-Software schützt Geräte in deinem Netzwerk vor Malware-Angriffen, indem sie Malware erkennt, unter Quarantäne stellt und entfernt.

Systeme zur Erkennung und Vermeidung von Eindringlingen

Ein IDPS bietet eine kontinuierliche Überwachung und verbessert die Erkennung und Vermeidung verdächtiger Netzwerkaktivitäten.

Verschlüsselung von Daten

Ende-zu-Ende-Verschlüsselung stellt sicher, dass abgefangene Daten sicher und für Angreifer unlesbar bleiben.

Sichere Authentifizierung

Aktiviere die Zwei-Faktor-Authentifizierung (2FA) und nutze einen Business-Passwort-Manager, um die Sicherheit beim Zugreifen zu stärken.

Verbessere deine Netzwerksicherheit mit Proton VPN

Egal in welcher Branche du tätig bist, Proton VPN ist die sofort einsatzbereite Lösung, um die Netzwerksicherheit deiner Organisation zu verbessern.

Immer eine sichere und private Verbindung

Verschlüssle deinen Netzwerkverkehr vollständig und ohne Kompromisse, egal von wo aus sich deine Mitarbeitenden verbinden. Proton VPN verwendet die Verschlüsselungsalgorithmen AES-256 und ChaCha20, um dein Netzwerk vor dem Abfangen von Daten zu schützen.

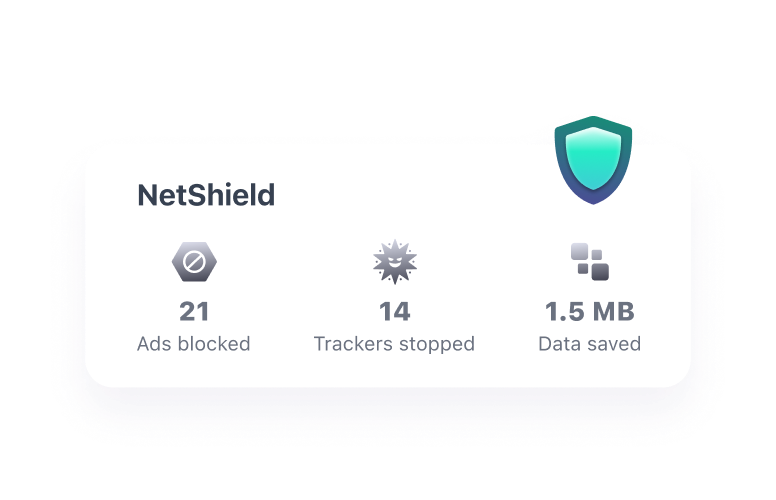

Starke Perimeter-Abwehr

Genieße mehr Sorgenfreiheit durch robusten Schutz vor MITM-Angriffen und Malware sowie das effektive Blockieren von trackern und Anzeigen, die deine Privatsphäre verletzen, mit dem integrierten NetShield Ad-blocker.

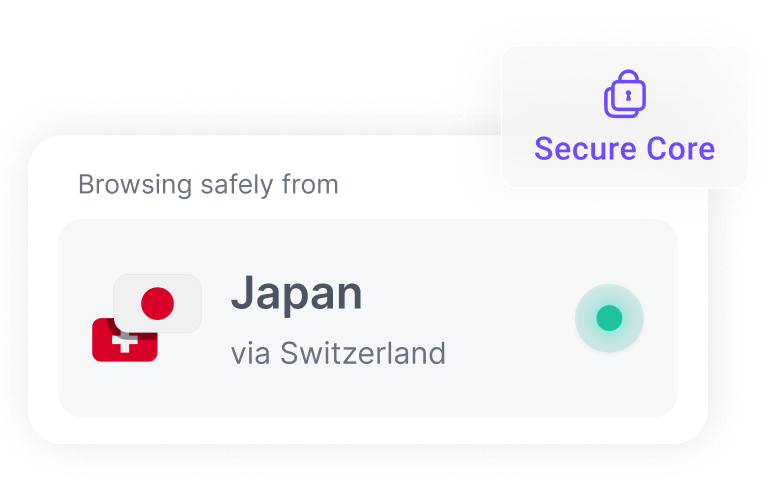

Besserer VPN-Schutz mit Secure Core

Verbessere die Cybersecurity deines Unternehmens mit Secure Core-Servern, unserem Doppel-VPN, das überlegenen Schutz vor komplexen Angriffen bietet.

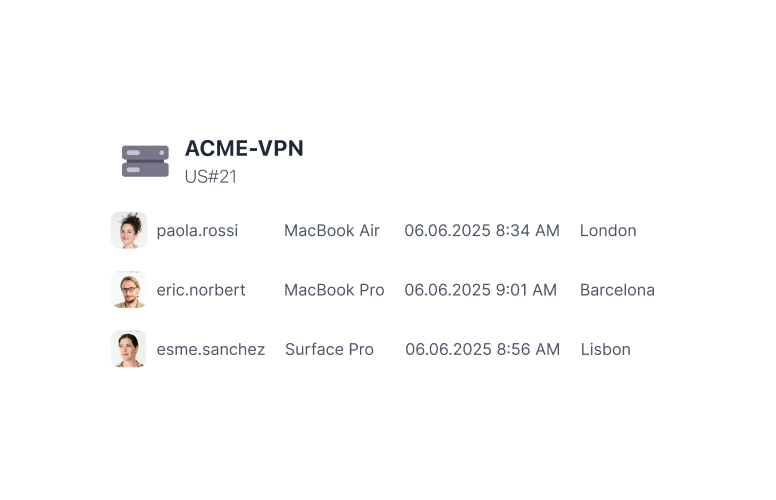

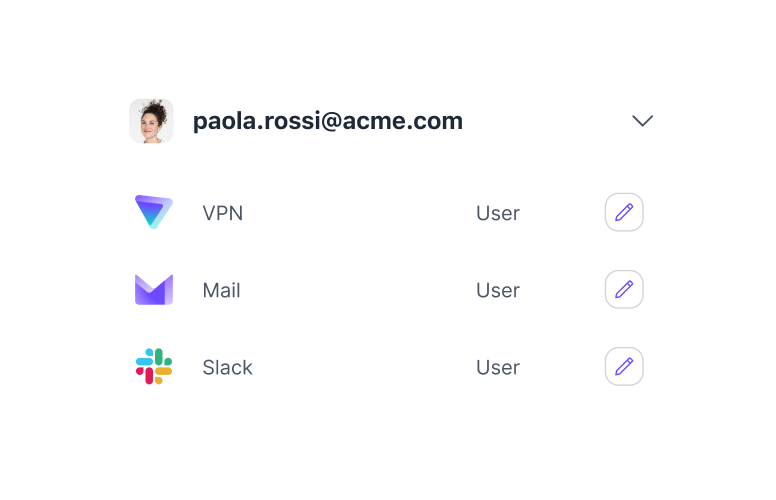

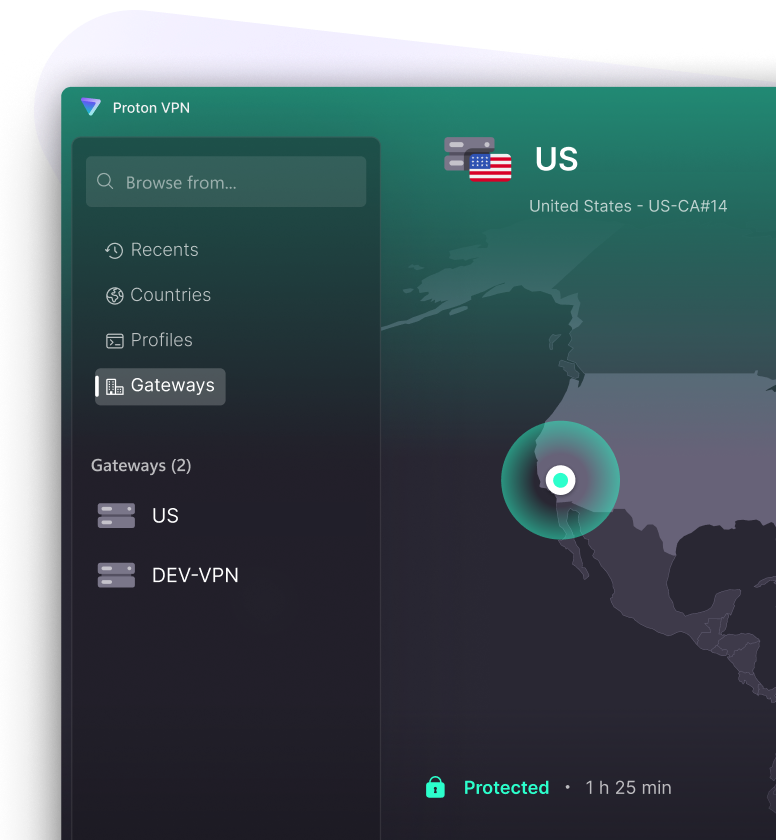

Kontrolliere, wer was sieht

Minimiere Sicherheitsrisiken und stelle sicher, dass nur die richtigen Personen auf deine Ressourcen zugreifen können, indem du Berechtigungen über das zentrale Administrator-Dashboard segmentierst.

Dein Netzwerk, deine Regeln

Maximiere die Sicherheitsüberwachung mit erweiterten Steuerelementen, mit denen du Zugriffsberechtigungen verwalten, deine Gateways überwachen und die Sicherheit durch erzwungene 2FA verstärken kannst.

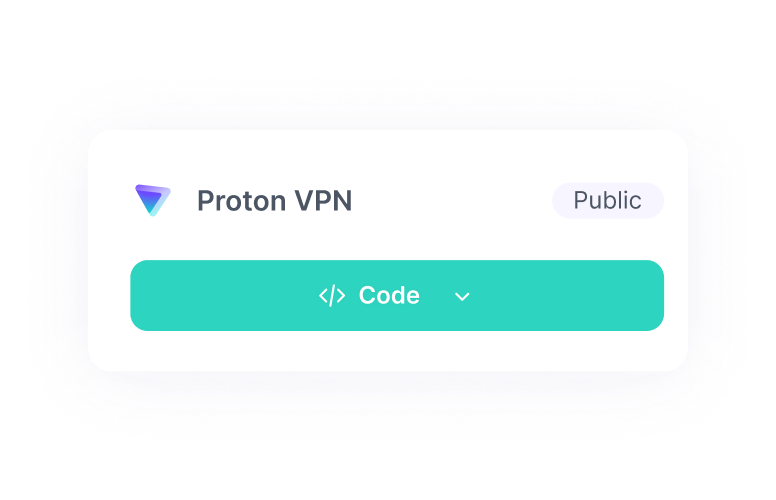

Sicherheit, der du vertrauen kannst

Proton VPN ist zu 100 % Open-Source und wird unabhängig geprüft, sodass du darauf vertrauen kannst, dass unser VPN nur das tut, was es soll. Jeder kann unseren Code einsehen, um unsere Behauptungen zu überprüfen.

Unternehmen und Experten für Privatsphäre weltweit vertrauen uns

FranciscoSZ

Fantastischer VPN-Anbieter: datenschutzorientiert, zahlreiche Server zur Auswahl und zusätzliche Sicherheitsmaßnahmen wie das Blockieren von Werbetrackern. Das beste VPN-Programm überhaupt👌

Michael „Doc“ Kuster

Ausgezeichnetes VPN-Programm, übersichtliche und benutzerfreundliche Oberfläche. Verbindungen sind immer stabil. Ein Muss, wenn du deine Online-Aktivitäten privat halten möchtest.

Chris Reynolds

Schnelle Verbindungen weltweit. Einrichtung und Nutzung sind sehr einfach. Mit Abstand das beste VPN-Programm, das es gibt, und das Abonnement lohnt sich!

Abwehr von Netzwerk-Bedrohungen mit dem führenden VPN für Business

Häufig gestellte Fragen zu Sicherheitsbedrohungen im Netzwerk

- Wie erkenne ich, ob mein Unternehmen durch Netzwerk-Bedrohungen gefährdet ist?

- Wie schützt ein VPN vor Sicherheitsbedrohungen im Netzwerk?

- Reicht ein VPN aus, um mein Unternehmen vor Netzwerk-Bedrohungen zu schützen?