Die meisten von uns verwenden ein Mobilgerät, um auf das Internet zuzugreifen und verschiedene Computeraktivitäten zu handhaben. Für eine zunehmende Anzahl von uns ist unser Telefon unser Hauptgerät. Und für viele, besonders in Entwicklungsländern, ist es das einzige Gerät.

Wir nutzen unsere Telefone für Online-Banking und -Shopping, zur Interaktion mit Regierungsdiensten und für eine Vielzahl anderer persönlicher und hochsensibler Online-Aufgaben. Sie speichern und organisieren auch unsere Kontakte, Kalendertermine, intimen Fotos, Nachrichten, Notizen und vieles mehr. Die Sicherheit unserer Mobilgeräte (insbesondere unserer Telefone) ist daher von entscheidender Bedeutung.

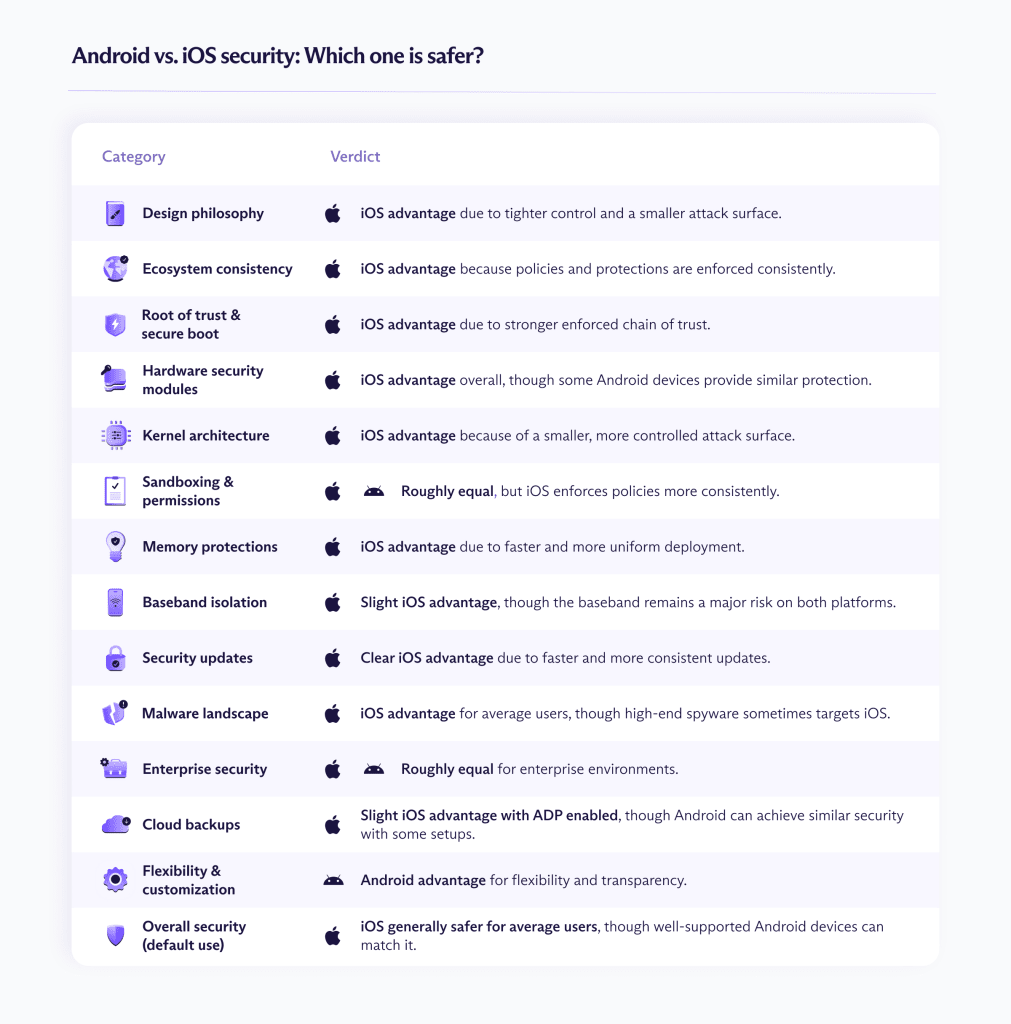

Zwei mobile Betriebssysteme dominieren den Markt:

- Android: Ein offenes (aber nicht vollständig Open-Source) Betriebssystem mit einem weltweiten Marktanteil(neues Fenster) von 69 %. Obwohl es von Google entwickelt wurde, läuft es auf Hardware vieler verschiedener Hersteller.

- iOS (einschließlich iPadOS für die Zwecke dieses Artikels): Ein geschlossenes („Walled Garden“) Betriebssystem, das von Apple entwickelt wurde und ausschließlich auf dessen eigener Hardware (iPhones und iPads) verwendet wird. Während es nur 29,3 % des weltweiten Marktes für mobile Betriebssysteme ausmacht, genießt iOS in den USA einen Anteil von 61 %.

In diesem Artikel befassen wir uns eingehend damit, ob Android oder iOS sicherer ist. Es ist eine komplexe Frage mit Nuancen auf beiden Seiten, aber das wiederkehrende Thema ist der Kontrast zwischen dem offenen Ansatz von Android und dem Walled Garden von iOS.

- Sicherheit und Designphilosophie

- Root of Trust und Secure Boot

- Hardware-Sicherheitsmodule

- Kernel

- Sandboxing und Berechtigungen

- Speicher

- Baseband

- Sicherheitsupdates

- Malware

- Unternehmenssicherheit

- Cloud-Sicherung

- Betriebssystemflexibilität

- Endgültiges Urteil

- FAQ

Android vs. iOS: Sicherheit und Designphilosophie

Android

Android ist ein offenes Betriebssystem, das entwickelt wurde, um auf einer breiten Palette von Hardware verschiedener Hersteller zu laufen. Das bedeutet, dass es auf allem läuft, von billigen No-Name-Telefonen bis hin zu High-End-Flaggschiffgeräten von Samsung, Huawei, Motorola und Google selbst.

Android baut auf einem Open-Source-Kern auf, der als Android Open Source Project (AOSP) bekannt ist, aber die meisten Geräte führen die proprietäre Version von Google aus. Diese nutzt Closed-Source-Komponenten wie Google Mobile Services, den Google Play Store und dessen zugehörige Entwicklungsplattform Google Play Services. Darüber hinaus fügen die meisten Hersteller ihren Geräten ihren eigenen proprietären Code hinzu.

Diese Fragmentierung bedeutet, dass Sicherheitspatches und Funktionen inkonsistent über das gesamte Ökosystem ausgerollt werden. Jedoch ermöglicht die offene Natur von Android auch mehr Transparenz, da unabhängige Sicherheitsforscher einen Großteil des Codes überprüfen können.

iOS

iOS hingegen ist ein streng kontrolliertes Ökosystem. Apple kontrolliert die Hardware, das Betriebssystem und die App-Verteilungskette. Dies schafft eine kleinere Angriffsfläche, da jede Komponente so konzipiert ist, dass sie unter strengen Spezifikationen zusammenarbeitet. Der Walled-Garden-Ansatz bedeutet, dass Apple Sicherheitsrichtlinien konsequent auf allen Geräten durchsetzen kann.

Urteil

Auf dem Papier ist das ein leichter Sieg für den Walled Garden von iOS über das fragmentierte Ökosystem von Android. Mit dem AOSP ist es jedoch möglich, Versionen von Android zu erstellen, die mindestens genauso sicher sind wie iOS.

Ein weiterer wichtiger Punkt ist, dass diese Bewertung nur das Android-System als Ganzes betrachtet. Einzelne Hersteller wie Samsung (die fast ein Drittel(neues Fenster) aller Android-Geräte auf dem Markt herstellen) sind viel besser darin, regelmäßige Sicherheitsupdates zu pushen und ältere Geräte zu unterstützen als das Android-Ökosystem als Ganzes, und erreichen oder übertreffen sogar den Support von Apple(neues Fenster) für dessen Flaggschiffgeräte.

iOS vs Android: Technische Sicherheit

Root of Trust und Secure Boot

Der Root of Trust ist das erste vertrauenswürdige Stück Hardware oder Firmware in einem System, das nicht geändert werden kann und verwendet wird, um alles andere zu verifizieren. Secure Boot ist der Prozess, bei dem der Root of Trust verwendet wird, um jede Phase des Bootvorgangs zu verifizieren. Zusammen bilden sie das Rückgrat der modernen Smartphone- und PC-Sicherheit.

Android

Android verwendet Android Verified Boot (AVB), um sicherzustellen, dass Systempartitionen beim Start kryptografisch verifiziert werden. Allerdings sind Android-Bootloader in der Regel entsperrbar (für die Entwicklung und um benutzerdefinierte ROMs zuzulassen), was die Vertrauenskette (Chain of Trust) unterbricht.

Google schreibt AVB für Geräte vor, die mit Google Mobile Services ausgeliefert werden, und Mainstream-Hersteller implementieren dies im Allgemeinen auch. Die Durchsetzung variiert jedoch in der Praxis. Viele Anbieter erlauben es den Benutzern, Bootloader zu entsperren oder freizügige Konfigurationen zu verwenden, die die praktischen Sicherheitsgarantien der Bootkette reduzieren.

Geräte ohne Google-Zertifizierung (wie Open-Source-Forks und kostengünstige OEM-Builds) unterliegen keinen AVB-Anforderungen und implementieren Verified Boot möglicherweise überhaupt nicht.

iOS

iOS erzwingt strikt eine vollständig gesperrte sichere Bootkette, die in einem unveränderlichen Hardware-Boot-ROM verwurzelt ist. Jede Phase des Bootprozesses muss von Apple signiert sein, und unsignierte Firmware kann ohne das Ausnutzen von Schwachstellen nicht ausgeführt werden.

Urteil

Ein weiterer Sieg für Apple, da iOS einen stärkeren Root of Trust erzwingt. Die Lösung von Android ist auf dem Papier vergleichbar sicher, aber während die größere Flexibilität beim Entsperren des Bootloaders praktische Vorteile hat, schwächt sie grundlegend die Vertrauenskette und geht daher mit Sicherheitskosten einher. Auch hier hängt die Schwere dieses Problems jedoch stark davon ab, wer dein Telefon herstellt.

Hardware-Sicherheitsmodule

Ein Hardware-Sicherheitsmodul (HSM) ist ein dediziertes, manipulationssicheres Stück Hardware, das kryptografische Schlüssel sicher generiert, speichert und verwendet, sodass sensible Geheimnisse die Hardware niemals im Klartext verlassen.

Android

Android-Geräte verwenden anbieterspezifische HSM-Lösungen, wie vertrauenswürdige Ausführungsumgebungen (Trusted Execution Environments)(neues Fenster) (hardwareisolierte sichere Bereiche innerhalb des Hauptprozessors) und Hardware-Sicherheitschips (wie Titans M von Pixel und Samsung Knox). Die Stärke dieser Sicherheitslösungen kann stark variieren, und einige kostengünstige Geräte verlassen sich sogar auf softwarebasierten Schlüsselspeicher.

iOS

Apple-Geräte verwenden den Secure Enclave Processor, einen dedizierten Chip, der Verschlüsselungsschlüssel und biometrische Daten isoliert von der Haupt-CPU speichert und gegen Brute-Force-Angriffe gehärtet ist.

Urteil

Apple-Geräte bieten durchweg einen starken Hardware-Schlüsselschutz. Einige Androids bieten ähnliche Sicherheitsniveaus, aber wie es ein Thema dieses Artikels ist, hängt es sehr stark vom Anbieter ab.

Kernel

Der Kernel ist die Brücke zwischen der Hardware eines Geräts und der darauf ausgeführten Software.

Android

Android verwendet einen Linux-Kernel, aber die meisten Anbieter fügen Treiber hinzu, um die Kompatibilität mit ihrer Hardware sicherzustellen, wie z. B. proprietäre Treiber von Qualcomm und MediaTek. Diese vergrößern die Angriffsfläche des Kernels (Wege, ihn anzugreifen) massiv und haben in der Vergangenheit Privilege Escalation(neues Fenster)-Exploits ermöglicht.

iOS

iOS verwendet den XNU-Kernel von Apple mit obligatorischer Codesignatur und einem streng kontrollierten Treiber-Ökosystem, was zu einer kleineren und konsistenteren Angriffsfläche führt.

Urteil

Dank Apples vollständiger Kontrolle über den gesamten Produktionsprozess verfügt iOS über eine kleinere und strenger kontrollierte Kernel-Angriffsfläche. Android hingegen muss mit einem komplexen Anbieter-Ökosystem zurechtkommen, das sich sogar auf Premium-Geräte auswirkt. Beispielsweise verwendet Samsung häufig Qualcomm Snapdragon-Prozessoren in seinen Flaggschiffgeräten. Die Unterstützung dieser Drittanbieter-Hardware erfordert zusätzliche Kernel-Treiber, was die Angriffsfläche vergrößert.

Sandboxing und Berechtigungen

Beide Betriebssysteme verwenden Sandboxing. Das bedeutet, dass jede App isoliert ausgeführt wird und nur begrenzten Zugriff auf Systemressourcen und die Daten anderer Apps hat. Die Implementierung und die verwendeten Berechtigungsmodelle unterscheiden sich jedoch.

Android

Moderne Android-Versionen bieten robustes Sandboxing mit Laufzeitberechtigungen, einmaligen Bewilligungen, granularen Kontrollen und Datenschutzindikatoren ähnlich wie iOS. Da die Hersteller das Betriebssystem jedoch modifizieren können, variiert die Handhabung von Berechtigungen zwischen den Geräten.

iOS

iOS erzwingt striktes Sandboxing und auf Berechtigungen (Entitlements) basierende Kontrollen von Apple, mit eingeschränkter Kommunikation zwischen Apps und starker Dateisystemisolation.

Urteil

Standardmäßig bieten sowohl iOS als auch Android starkes Sandboxing. Aber Android-Anbieter halten sich oft nicht an die Standardeinstellungen.

Speicher

Moderne Betriebssysteme sind so aufgebaut, dass sie gegen Hacking-Techniken verteidigen, die Fehler darin ausnutzen, wie Software den Speicher verwendet. Solche Schwachstellen können es Angreifern ermöglichen, die Kontrolle über ein Gerät zu übernehmen, ohne dass du es überhaupt bemerkst.

Android

Android verwendet mehrere integrierte Schutzmaßnahmen, um es schwerer zu machen, Softwarefehler auszunutzen. Dazu gehört die Randomisierung der Speicherorte von Programmen und Daten im Speicher, die Trennung von Apps voneinander und das Hinzufügen zusätzlicher Kontrollen, um zu verhindern, dass Angreifer den normalen Programmablauf kapern. Neuere Android-Versionen verwenden zudem gehärtete Speicherallokatoren(neues Fenster) und Kontrollfluss-Schutzmaßnahmen(neues Fenster), aber wie weit diese bereitgestellt werden, hängt vom Gerätehersteller und Chipsatz ab.

iOS

iOS nutzt ähnliche Verteidigungen, einschließlich Speicher-Randomisierung und strenger Codesignatur. Dem fügt Apple hardwaregestützte Schutzmaßnahmen wie Pointer-Authentifizierung(neues Fenster) bei seinen neueren Chips hinzu. Es aktiviert diese Mitigationsmaßnahmen gegen Speicherexploits typischerweise auch auf allen unterstützten Geräten gleichzeitig, was die Anzahl anfälliger Konfigurationen in freier Wildbahn reduziert.

Urteil

Beide Plattformen implementieren moderne Schutzmaßnahmen gegen Speicher-Exploits, aber iOS tendiert dazu, fortschrittliche Funktionen zur Speichersicherheit schneller und einheitlicher bereitzustellen. Android kann vergleichbare Schutzmaßnahmen bieten, aber die Implementierung variiert je nach Gerät und Anbieter.

Baseband

Das Baseband(neues Fenster) ist ein separater Modemprozessor, der seine eigene Firmware und sein eigenes Betriebssystem ausführt, um Mobilfunk- und andere Kommunikationsprotokolle zu handhaben. Es ist nicht die Haupt-CPU, führt oft proprietären Code mit erweiterten Privilegien aus und kann extern aufgerufen werden.

Wenn es kompromittiert wird, kann das Baseband als verborgener Zugangspunkt unterhalb des Hauptbetriebssystems fungieren und App-Sandboxing sowie viele der integrierten Sicherheitsmaßnahmen des Kernels umgehen. Das Baseband ist daher eines der größten verbleibenden Probleme in der mobilen Sicherheit, und selbst ein perfekt gehärteter Kernel kann umgangen werden, wenn der Modem-Stack (die Software, die auf dem Baseband läuft) ausgenutzt wird.

Android

Android-Geräte verwenden proprietäre Modem-Firmware (zum Beispiel von Qualcomm), wobei jeder Hersteller seine eigene Architektur verwendet, um das Baseband vom Rest des Systems zu isolieren. Unnötig zu erwähnen, dass diese Lösungen in Qualität und Sicherheit erheblich variieren.

iOS

Die meisten iPhones verwenden einen Qualcomm-Baseband-Chip, obwohl Apple ab 2025 mit dem iPhone 16e einen eigenen Chip eingeführt hat (zum Zeitpunkt des Verfassens nur bei bestimmten Mittelklassemodellen). Apple isoliert das Baseband aggressiver als die meisten Android-Anbieter, indem es Hardware-Trennung, strikte IPC(neues Fenster) und Speicherschutzmaßnahmen verwendet. Aber selbst diese Maßnahmen und Apples eigene Modem-Hardware können nicht garantieren, dass das Baseband sicher bleibt.

Urteil

Das Baseband ist die weiche Unterseite beider Betriebssysteme. Apple ist bei der Isolierung besser als die meisten Android-Hersteller (besonders bei Geräten der unteren bis mittleren Preisklasse), aber es bleibt eine besorgniserregende Angriffsfläche.

Sicherheitsupdates auf iOS und Android

Wie Sicherheitsupdates ausgerollt werden, ist wohl der bedeutendste praktische Sicherheitsunterschied zwischen den beiden Plattformen.

Android

Google veröffentlicht Patches monatlich, aber aufgrund der komplexen Lieferkette von Android kann es Monate dauern, bis sie die Endgeräte der Verbraucher erreichen. OEM-Anbieter passen diese Patches häufig an, um gerätespezifischere Updates bereitzustellen, die dann von den Mobilfunkbetreibern zertifiziert werden müssen.

Zusätzlich erhalten die meisten Android-Geräte nach nur zwei bis drei Jahren keine Updates mehr, je nach Gerät und Anbieter, was zu einer massiven Population anfälliger Geräte führt.

iOS

Sicherheitsupdates kommen direkt von Apple und stehen unterstützten Geräten gleichzeitig zur Verfügung. Und da die Adoptionsraten hoch sind, laufen die meisten iPhones innerhalb von Monaten mit der neuesten iOS-Version. Dies bedeutet, dass Sicherheitspatches die Benutzer schnell erreichen.

Urteil

Das unstrukturierte Update-Ökosystem von Android ist der Hauptgrund dafür, dass iOS für nicht-technische Benutzer als sicherer gilt. Google hat versucht, dieses Problem mit dem Project Mainline(neues Fenster) anzugehen, das modulare Systemsicherheitskomponenten verwendet, damit diese über den Play Store aktualisiert werden können, gepaart mit Anforderungen an längeren Support. Aber die Fragmentierung des Ökosystems bleibt ein Problem.

Insbesondere Googles eigene Pixel-Geräte erhalten immer die neuesten Updates – und einige andere Anbieter (wie Samsung) sind gut darin, regelmäßige, zeitnahe Updates zu liefern. Generell ist das breitere Android-Ökosystem in diesem Bereich jedoch ein gewisses Chaos.

Malware

Android

Laut einem Bericht von Check Point Research(neues Fenster) aus dem Jahr 2022 zielten 97 % der mobilen Malware auf Android-Geräte ab, während nur 3 % auf iOS abzielten. Das liegt größtenteils daran, dass mehr Menschen Android verwenden, was es zu einem attraktiveren Ziel macht.

Allerdings tragen auch andere Faktoren zu diesem Problem bei, darunter die Möglichkeit, Apps außerhalb des Play Stores per Sideloading zu installieren, das fragmentierte Sicherheitsupdate-Ökosystem von Android, der offene Zugriff auf Systemdateien und die riesige Anzahl billiger Geräte, die mit veralteter Software laufen.

Davon abgesehen reduziert das Herunterladen von Apps ausschließlich aus dem Play Store und das ständige Aktualisieren deines Geräts mit den neuesten Sicherheitspatches das Risiko erheblich. Und anders als bei iOS kannst du Anti-Malware-Apps installieren, um die Gefahr weiter zu minimieren.

iOS

iOS-Malware existiert, ist aber selten. Barrieren wie Codesignierung, Überprüfungen im App Store und das Fehlen von Sideloading machen groß angelegte Angriffe schwierig, weshalb das Risiko für durchschnittliche Benutzer wesentlich geringer ist. Apples Weigerung, Anti-Malware-Apps im App Store zuzulassen, riecht jedoch mehr nach Hybris als nach echter Sorge um seine Benutzer.

Die meiste existierende iOS-Malware zielt auf gejailbreakte(neues Fenster) Geräte ab oder wird von hochentwickelten, staatlich gesponserten Akteuren unter Verwendung von Zero-Day-Exploits(neues Fenster) wie der Graphite- und Pegasus-Spyware(neues Fenster) eingesetzt. Das liegt zum Teil daran, dass iPhone-Benutzer oft als Ziele mit „höherem Wert“ angesehen werden.

Urteil

Android-Benutzer sind weitaus anfälliger für massenhaft zielgerichtete Malware der Art, die lange Zeit Windows-Benutzer plagte, und das aus vielen der gleichen Gründe. Allerdings sind iOS-Benutzer ein besonderes Ziel für hochkarätige Spionage-Malware.

Unternehmenssicherheit

Für Geschäftsanwender geht es bei Sicherheit weniger um theoretisches Design als vielmehr um Handhabbarkeit, Konsistenz von Updates, Compliance und die Reduzierung von Risiken im großen Maßstab.

Android

Android Enterprise(neues Fenster) von Google ist ein ausgereiftes Corporate-Management-Framework, das rund um Arbeitsprofile, vollständig verwaltete Gerätemodi, Zero-Touch-Bereitstellung und hardwaregestützte Schlüsselspeicherung aufgebaut ist.

Auf ordnungsgemäß unterstützten Geräten (insbesondere solchen im „Android Enterprise Recommended“-Programm) können Organisationen Verschlüsselung erzwingen, das Entsperren von Bootloadern blockieren, eine Play Integrity-Attestierung(neues Fenster) verlangen und Profile verwenden, um Unternehmensdaten kryptografisch von den persönlichen Apps der Mitarbeiter zu trennen.

iOS

iOS profitiert von einer engen vertikalen Integration. Hardware-, Firmware- und Betriebssystem-Updates werden direkt vom selben Anbieter geliefert, was zu einer einheitlichen Patch-Verteilung und vorhersehbaren Support-Zeitplänen führt. Ein überwachter Modus, hardwaregestützte Schlüssel via Secure Enclave, verwaltete Apple IDs und starke MDM-Integration ermöglichen eine durchgängige Durchsetzung von Richtlinien über alle Geräte hinweg.

Urteil

Auf Unternehmensebene hat sich die Sicherheitslücke zwischen iOS und Android erheblich verringert. Für die meisten Organisationen hängt die Wahl der Plattform nun weniger von Sicherheitsgrundlagen ab als vielmehr davon, welche Plattform besser zu ihrer bestehenden Infrastruktur, den Benutzerpräferenzen und den spezifischen Anforderungen passt.

Android vs. iOS: Cloud-Sicherung

Ein oft übersehener, aber wichtiger Aspekt der mobilen Sicherheit ist, wo und wie deine Daten gesichert werden. Ein Gerät mag lokal perfekt gehärtet sein, aber deine gesicherten Daten können leicht von Drittanbietern mit Zugriff auf die Cloud aufgerufen werden.

Android

Standardmäßig sichert Android alle deine Daten auf Google Drive. Dies nutzt keine Ende-zu-Ende-Verschlüsselung (E2EE), was bedeutet, dass Google und potenziell andere Drittanbieter auf deine Dateien zugreifen können. Ab etwa Android 9 hat Google jedoch eine clientseitige Verschlüsselung eingeführt, die an deine Methode zum Entsperren des Bildschirms gebunden ist(neues Fenster) (beispielsweise PIN, Passwort oder Muster). Die folgenden Dinge können durch E2EE geschützt sein, selbst wenn sie auf die Server von Google hochgeladen werden:

- App-Daten

- SMS-Nachrichten

- Anrufverlauf

- Geräteeinstellungen

Die Realität ist viel lückenhafter. Einige Metadaten können für Google weiterhin exponiert bleiben, und die Implementierung variiert zwischen den Geräten. Eine schwache Entsperrmethode für das Telefon bedeutet auch schwache E2EE-Schutzmaßnahmen in der Cloud.

Selbst bei guter Implementierung sind gesicherte Dokumente und Fotos nicht Ende-zu-Ende-verschlüsselt, aber dafür stehen zahlreiche Drittanbieter-Cloud-Speicher-Lösungen zur Verfügung, wie beispielsweise Proton Drive. Fortgeschrittene Android-Benutzer können vollständige Gerätesicherungen über ADB oder benutzerdefinierte ROM-Wiederherstellungstools durchführen, was beim Standard-iOS nicht möglich ist.

Einzelne Android-Anbieter können zudem ihre eigenen E2EE-Sicherungslösungen implementieren, wie Samsungs Funktion zur Erweiterten Datensicherheit(neues Fenster).

iOS

Standardmäßig sichert iOS all deine Daten in der iCloud. Und standardmäßig ist dein iCloud-Konto nicht Ende-zu-Ende-verschlüsselt. Genau wie bei Google Drive bedeutet dies, dass Apple und potenziell andere Drittanbieter auf deine Daten zugreifen können.

Seit iOS 16.2 bietet Apple jedoch Advanced Data Protection (ADP) an, eine optionale Funktion, die Ende-zu-Ende-Verschlüsselung für iCloud-Sicherungen und andere Datenkategorien aktiviert. Dies deckt alle Sicherungen ab, einschließlich Dokumente und Fotos, kann aber dennoch einige Metadaten exponiert lassen.

Passwörter und Passkeys, die im iCloud Keychain (Apples integrierter Passwort-Manager) gespeichert sind, werden durch ADP geschützt und stehen automatisch für das automatische Ausfüllen auf allen Apple-Geräten zur Verfügung. Dies ist bequem, funktioniert aber im Gegensatz zu Drittanbieter-Passwort-Managern wie Proton Pass nur innerhalb von Apples geschlossenem Ökosystem.

Urteil

Mit aktiviertem ADP gehören iCloud-Sicherungen zu den stärksten verfügbaren Mainstream-Cloud-Sicherungsimplementierungen. Aber es ist nicht standardmäßig aktiviert und nicht überall verfügbar.

Mittlerweile bieten viele Android-Geräte ähnliche Sicherheitsniveaus, wobei Ende-zu-Ende-verschlüsselte Sicherungen oft standardmäßig aktiviert sind. Android-Geräte können auch mit einer sicheren Drittanbieter-E2EE-Sicherungs- oder Passwortverwaltungslösung wie Proton Drive und Proton Pass kombiniert werden, die sowohl für Android als auch für iOS verfügbar sind und besonders nützlich sein können, wenn du Geräte aus beiden Ökosystemen verwendest.

Betriebssystemflexibilität

Abgesehen von Sicherheitsaspekten ist eine der überzeugendsten Eigenschaften von Android seine Flexibilität. Es läuft auf Geräten, die fast für jedes Budget entwickelt wurden, ermöglicht den Zugriff auf das Dateisystem für umfangreiche Basteleien und erlaubt es dir, Apps von außerhalb des Play Stores zu installieren.

Diese Flexibilität steht im Mittelpunkt vieler Sicherheitsprobleme von Android. Sie bringt jedoch auch einige Sicherheitsvorteile mit sich.

Android

Wie bereits erwähnt, bedeutet Androids Open-Source-Kern (AOSP), dass er öffentlich und unabhängig geprüft werden kann, um sicherzustellen, dass er das tut, was er soll. Wichtige Komponenten wie der Linux-Kernel, SELinux-Richtlinien und zentrale Systembibliotheken wurden jahrzehntelang von der breiteren Sicherheits-Community genau unter die Lupe genommen.

Dieser Vorteil wird etwas dadurch geschmälert, dass auf den meisten Geräten auch proprietärer Closed-Source-Code läuft, einschließlich derer, die „Stock“-Android ausführen. Fortgeschrittene Benutzer können jedoch das gesamte Betriebssystem durch gehärtete, vollständig quelloffene, benutzerdefinierte ROMs wie LineageOS(neues Fenster) und GrapheneOS ersetzen, über die sie die volle Kontrolle haben. Diese Flexibilität ermöglicht es, Geräte an ein bestimmtes Bedrohungsmodell anzupassen, anstatt sich auf eine starre Einheitskonfiguration verlassen zu müssen.

Ein zusätzlicher Aspekt ist, dass die bloße Vielfalt der Android-Hardware das „Monokultur-Risiko“ verringert. Da Android auf Geräten vieler Hersteller läuft, betrifft ein einzelner Designfehler nicht automatisch alle Geräte im Ökosystem.

iOS

Apples strenge Kontrolle und vertikale Integration haben viele Vorteile. Regelmäßige, einheitliche Sicherheitsupdates im gesamten Ökosystem, eine strikt durchgesetzte Vertrauenskette, ein vereinfachtes Risikomanagement und mehr gewährleisten robuste Sicherheit in den Standardeinstellungen auf allen Geräten.

Der Kompromiss ist eine geringere Flexibilität und Transparenz. Benutzer und Forscher haben fast keinen Einblick in das, was unter der Haube vor sich geht, und die Anpassungsmöglichkeiten sind begrenzt.

Urteil

Es mag seinen Preis haben, aber die Flexibilität von Android ist das, was viele Menschen zu dieser Plattform hinzieht. Während der streng kontrollierte und integrierte Ansatz von iOS für die meisten Gelegenheitsnutzer ein sichereres Erlebnis bietet, gibt es auch Vorteile beim offeneren Modell von Android.

Flexibilität schafft mehr Raum für Fehlkonfigurationen, ist aber nicht an sich unsicher. In den richtigen Händen ermöglicht sie Transparenz, Anpassung und Widerstandsfähigkeit – alles Eigenschaften, die echte Sicherheitsstärken sein können.

Endgültiges Urteil: Android vs. iOS — welches Betriebssystem ist sicherer?

Für den durchschnittlichen, nicht-technischen Benutzer, der ein Mainstream-Gerät kauft und es auf den Standardeinstellungen belässt, hat iOS eindeutig die Nase vorn. Apples enge Hardware-Software-Integration, die einheitlich durchgesetzte sichere Bootkette, die konsistente Bereitstellung von Updates und das kontrollierte App-Ökosystem reduzieren Fragmentierung und minimieren vom Benutzer ausgehende Risiken. Das Ergebnis ist eine kleinere Angriffsfläche und eine schnellere Patch-Übernahme im gesamten Ökosystem.

Allerdings ist Android nicht von Natur aus unsicher. Wo es schwächelt, ist die mangelnde Konsistenz innerhalb seines enorm vielfältigen Ökosystems, was zu erheblichen Unterschieden bei Update-Zeitplänen, Hardware-Sicherheitsimplementierungen und langem Support führt. iOS vermeidet vieles davon durch strikte vertikale Kontrolle und schafft so ein durchgehend sicheres Erlebnis über all seine Produkte hinweg.

Auf gut unterstützten Geräten (insbesondere Flaggschiffmodellen großer Anbieter und Googles eigenen Pixel-Geräten) ist die grundlegende Sicherheitsarchitektur von Android hochgradig robust und bietet Schutzmaßnahmen, die denen von iOS ebenbürtig sein können. Und für technisch versierte Benutzer mit spezifischen Bedrohungsmodellen kann Android auf eine Weise konfiguriert werden, die iOS noch übertrifft.

Egal welche Plattform du nutzt, du kannst deine Online-Privatsphäre mit einem guten VPN(neues Fenster) verbessern. Und für all jene, die mehr als ein Gerät nutzen, können Drittanbieter-Lösungen wie Proton Pass und Proton Drive deine sensiblen Daten plattformübergreifend sichern.

Häufig gestellte Fragen

Ist iOS sicherer als Android?

Nicht von Natur aus, aber du kannst dir sicher sein, dass alle iOS-Geräte sehr sicher sind. Android-Geräte können ebenfalls sehr sicher sein, aber das hängt stark davon ab, wer sie herstellt und ob sie noch mit Sicherheitsupdates unterstützt werden.

Sind iPhones schwerer zu hacken als Android-Geräte?

Android-Telefone sind deutlich anfälliger für Hacking durch Malware, hauptsächlich, weil die meiste Malware auf die beliebtere Plattform abzielt. iPhones sind ein besonderes Ziel für hochentwickelte Hacker, die nach hochwertigen Zielen suchen.

Welches Telefon ist am sichersten gegen Hacker?

Das hängt von deinem Bedrohungsmodell ab. Für die meisten Menschen sind iPhones sicherer. Aber wenn du dich daran hältst, Android-Apps nur aus dem Play Store herunterzuladen, ist es ebenfalls unwahrscheinlich, dass du gehackt wirst.